【ワークショップレポート】2025年7月17日開催 Ciscoセキュリティアセスメントワークショップ

2025年7月17日(木)、シスコシステムズ合同会社東京本社において、ゼロトラストセキュリティの理解促進と、参加企業のセキュリティ状況の把握を目的とした「セキュリティアセスメントワークショップ」を開催しました。

本記事は、当日の内容をまとめたワークショップレポートです。

セキュリティアセスメント・ワークショップで得られるもの

本ワークショップでは、米国CISA(Cybersecurity and Infrastructure Security Agency)が提唱するゼロトラストセキュリティ成熟度モデルに基づいたアンケートにご回答いただきます。

後日、アンケート結果をもとにした分析レポートを報告会にてご提供いたします。

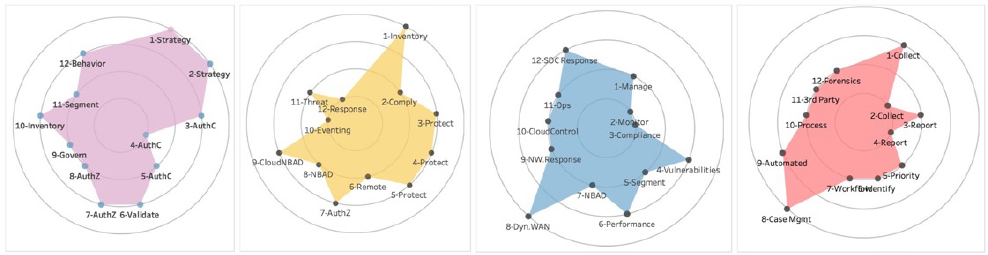

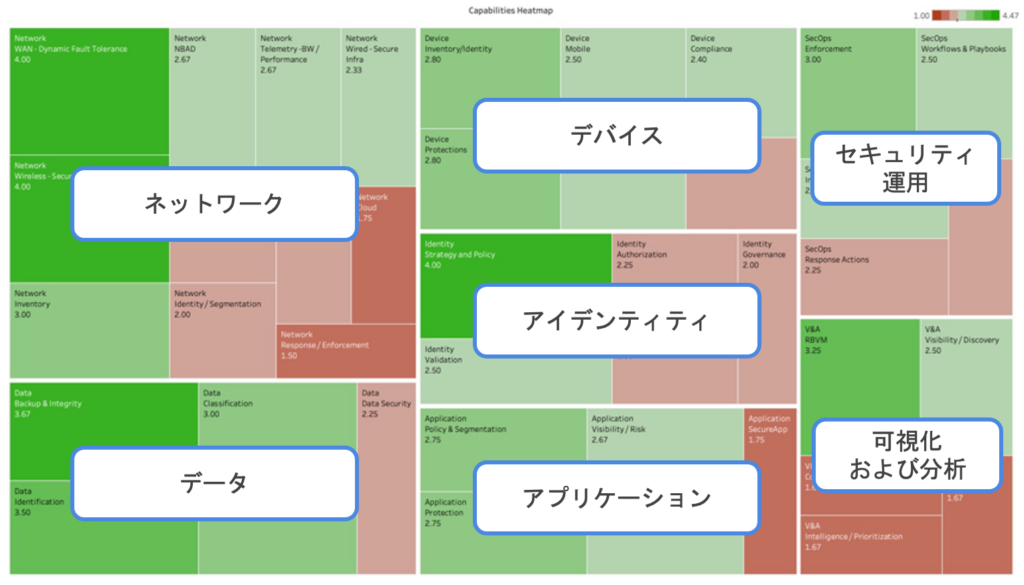

分析結果は、レーダーチャートやヒートマップなどの形式で可視化され、企業ごとのセキュリティ対策の現状を客観的に把握することが可能です。

本取り組みの重要なポイントは、「対策が不十分な領域に製品を導入しましょう」といった単純な提案ではなく、現在のセキュリティ対策の成熟度を把握したうえで、ゼロトラストフレームワークに沿った今後の投資方針を議論するという点にあります。

このプロセスを通じて、参加企業様は自社に最適なセキュリティ強化の方向性を明確にし、社内での合意形成や稟議資料の作成にも活用できる実践的な知見を得ることができます。

ワークショップの内容

本ワークショップは2部構成で実施しました。

前半は、ゼロトラストの基本概念や実践的なアプローチについて、シスコシステムズ合同会社の中村泰行氏より解説となります。

後半では、CISA(米国サイバーセキュリティおよびインフラストラクチャセキュリティ庁)のゼロトラスト成熟度モデルに基づいたアンケートに参加者が回答する形式で進行しました。

第1部:最新のセキュリティトレンドとゼロトラストの基本理念

- セキュリティリスクの複雑化

- DX推進やリモートワークの普及により、業務の境界が曖昧になり、ネットワーク構成が複雑化。これによりリスクの特定が困難になっているほか、生成AIの活用に伴う新たなリスクも紹介されました。

- 内外の脅威と攻撃の実態

- 標的型攻撃の起源や内部者による脅威の事例を交え、攻撃の高度化よりもIT環境の複雑さが対処困難の主因であることが強調されました。

- セキュリティ対策の課題

- 人材不足や対策の優先順位付けの重要性が指摘され、スマート温度計の脆弱性による情報漏洩事例なども紹介されました。

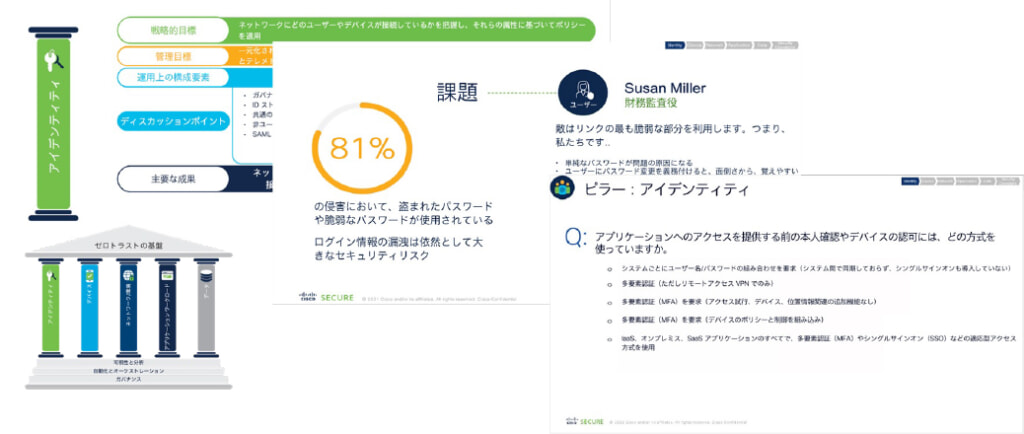

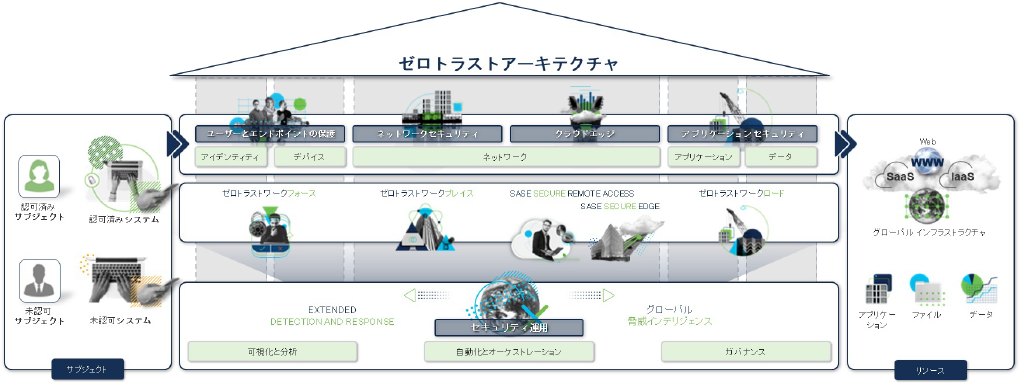

- ゼロトラストの基本理念

- 「何も信用しない」を原則とし、検証と自動化によって被害の封じ込めを図るゼロトラストの考え方と、サイバーレジリエンスの重要性が解説されました。

第2部:ゼロトラスト成熟度モデルに基づくアンケート実施

アンケートの実施内容

ゼロトラスト基盤を構成する7つの要素(アイデンティティ、デバイス、ネットワーク、アプリケーション、データ、可視化と分析、セキュリティ運用)に関する質問に、企業ごとにご回答いただきました。回答に不明点がある場合には、講師がその場で説明を行い、理解を深めながら記入いただきました。

ピラーの構成要素:アイデンティティー

参加されたお客様の声

ワークショップ終了後に実施したアンケートから、参加者の皆様の声を一部ご紹介します。

- <気づきや学びがあったか>

-

「何ができていて、何ができていないのかを考えることができた」

「改善点を見出せた」

「昨今のセキュリティ対策に関する動向を理解することができた」

という声があがる一方で、

「もう少し具体的なことに踏み込んで欲しかった」

「わからない用語があった」

「初めて聞く言葉も多く、十分に理解できなかった」

という声もありました。 - <すぐに取り組みたいと感じたこと>

-

リテラシーに関係するところと、企業の状況による声に二分されていました。

その中から具体的な声をピックアップすると

「システムやネットワークの自動化による監視や可視化」

「自社のリスクを洗い出し、優先順位をつけて対応を進めたい」

「自社状況の可視化とインシデント発生時のワークフロー作成など」

がありました。 - <ワークショップの満足度>

-

満足度については半数が「普通」、半数が「満足」という結果。

また、ワークショップの内容については「理解できた」が約1/3、

その他は「一部難しかった」「難しかった」だったため、ハードルは少し高かったかもしれません。 - <参加目的>

-

多くの方が「セキュリティについて学びたい」と回答。

「現状の客観的な把握」「今後のセキュリティ動向の理解」など、

ワークショップの企画意図と合致する声も多数ありました。

「対策案などをご教示いただきたく参加しました」といった前向きな声もあり、期待の高さが感じられました。 - <現在、気になっているセキュリティ対策>

-

複数回答形式で実施した結果、以下の対策項目に対して満遍なく関心が寄せられました。(回答が多い順で記載)

- 社員のセキュリティ教育

- 2要素認証、特権ID管理

-

SD-WAN/SASE

Microsoft365などのメールセキュリティ及びバックアップ

クラウドセキュリティ(CSPM、CNAPP) - マイクロセグメンテーション

- <セキュリティ投資の障害>

- セキュリティの成熟度を調査したシスコシステムズ独自のレポートと同様、お客様の声は「人材不足」「理解不足(現場/経営層)」「予算の制約」の3つが障害になっているようです。

レポートサンプル

ワークショップ終了後は、後日ご回答いただいたアンケートをもとに分析レポートを作成し、弊社とディスカッションを行う流れとなります。

このレポートにより、お客様のセキュリティ対策の現在地を明確に把握することができ、そこからゼロトラストに向けた具体的なビジョンを描くことが可能になります。

ゼロトラスト成熟度モデルに基づいたアンケートの結果サンプルの一部をご紹介いたします。

【レーダーチャート】

ゼロトラストアイデンティティ

ここでは、アイデンティティ(ガバナンス、アクセス制御、例外処理、モニタリング、修復)に対するポリシーの定義がされているか。ID認証方式とアクセスしたすべてアプリケーションとIDの可視化。アクセスの正常性チェック(検証、認可)ネットワーク上の資産の識別方法。IDに基づいたアクセスネットワークのセグメント化などのスコア値になります。

eXtended Detection & Response

デバイスの検出と資産状況の把握方法をどのようにしているか。デバイスに対する保護状況やテレワーク環境やネットワークアクセス認可と異常時の検出のためにどのような情報収集をしているか。サイバーセキュリティインシデントに対応するための基準の設定と脅威への対応運用などを示したスコア値になります。

セキュアネットワーク

IT資産の管理と状態の監視をしているか。設定、機能、ポリシーなどネットワーク全体のコンプライアンスを評価する方法があるか。アイデンティティに基づいてセグメント化できているか。不正なアクティビティなどの異常を検出できるか。収集ツールを監視するスタッフはいるか。イベントで必要になった場合にネットワークアクセスを変更できるかなどのスコア値となります。

セキュリティ運用

どのシステムから情報収集できているか。問題に対処するためにレポートを生成して組織内で共有しているか。インシデントに対応する優先基準は設定されているか。ケース管理システムを運用しているか。問題に適用するエスカレーションポリシーはあるか。同じ攻撃が今後繰り返されないようにSOCプロセスに組み込んでいるかなどのスコア値となります。

【ヒートマップ】

ゼロトラストの基盤となる各ピラー(柱)のスコア値ハイライト

各ピラーごとにアンケート回答を頂いたスコア値になります。

例えば、ネットワークの対策ソリューションは導入済みであるが、コンプライアンス管理やイベント管理までは十分に仕組みができていない現在地を認識したり、ネットワークのセグメント化はできているが、機密データに対するIDと通信制御はこれから実施していく。または機密データの保持がないため優先順位が低い状況であるなど包括的に対象範囲を把握できます。

「セキュリティアセスメントワークショップ」のレポートを活用し、今後のロードマップとして次年度の実施計画を立てる一助として支援をさせて頂きます。

「セキュリティアセスメントワークショップ」に関するお問い合わせはディーアイエスサービス&ソリューションまでお気軽にお問い合わせください。