【セミナーレポート】メール対策やEDRをすり抜ける最新ランサムウェアと「侵入後の被害最小化」を実現するポイント

2026年2月4日(水)開催 主催 ディーアイエスサービス&ソリューション株式会社

概要

2026年2月4日(水)マジセミにてランサムウェア対策に関するウェビナーを開催しました。

ランサムウェアは今、完全に新しいステージへ進化しています。

もはや「怪しいメールを開かなければ安全」という時代ではありません。

侵入経路はメール、脆弱性、クラウド、ID盗難と多岐にわたり、一度内部に入り込まれると、攻撃者は組織の中を静かに移動し、価値の高いシステムへと侵入を広げていきます。そうした高度化した攻撃に対し、「侵入される前提でどう被害を最小化するか」をテーマに、最新動向と具体的な対策の考え方を解説しました。

セミナー内容

1.ランサムウェアの最新動向

現在のランサムウェアは、侵入から暗号化までの一連の流れが完全に自動化された攻撃チェーンとなり、メールやEDRを難なくすり抜けてしまうケースも珍しくありません。

攻撃は次の流れで進みます。

- 初期侵入(メール/VPNなどの脆弱性/ID盗難など)

- 権限昇格(特権IDの奪取)

- 横展開(ラテラルムーブメント)

- 暗号化・業務停止・身代金要求

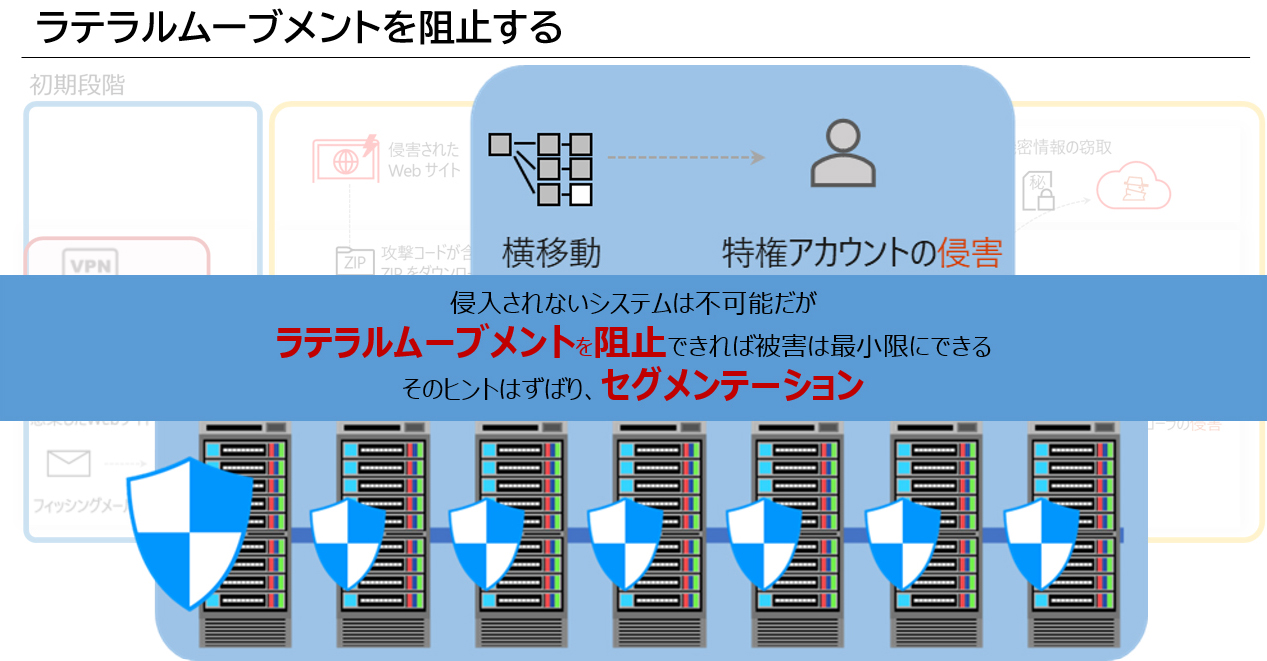

特に「横展開(ラテラルムーブメント)」は、どれだけ組織の奥深くまで侵入されるかを左右する重大フェーズです。

2.侵入後の横展開を止める――セグメンテーションとXDR

セミナー内で最も共感を呼んだのが、「横展開(ラテラルムーブメント)」の解説でした。攻撃者は、侵入成功後すぐにサーバへ向かうわけではなく、その間に何度も“通信”、“探索”、“権限奪取”のステップを踏みます。

この動きを止めるために、重要となるのが

- ネットワークのセグメンテーション(区切る)

- XDRによる不正通信の早期検知・遮断(見つける・止める)

です。

境界を守る対策ではなく、「内部に入られても動けない構造」「動こうとした瞬間に見つかる仕組み」を組み込むことが被害最小化の決め手となります。

2.ID管理の強化――攻撃者が最初に狙うもの

攻撃者が最も欲しがるのは“特権ID”です。

特権IDさえ奪えれば、ネットワーク全体が自由に操作できてしまうためです。

そのため、

- 多要素認証(MFA)

- 特権ID管理(PAM)

といった “IDを守る” 仕組み が不可欠。

セミナーでは、“日常的に特権IDでログインしない”運用の重要性にも触れ、参加者から“すぐに見直したい“という声も挙がりました。

ID管理、適切ですか?

あなたの組織ではいくつあてはまりますか?

お客様の声

セミナー後のアンケートでは、多くのポジティブな声をいただきました。

ここでは、特に多かったコメントをまとめています。

【特に評価されたポイント】

- ラテラルムーブメントの説明が非常に分かりやすかった

- 図解が理解を助けた

- 最新の攻撃動向がよく理解できた

- ID管理の重要性に改めて気付いた

- 侵入後の視点を持つべき理由が腑に落ちた

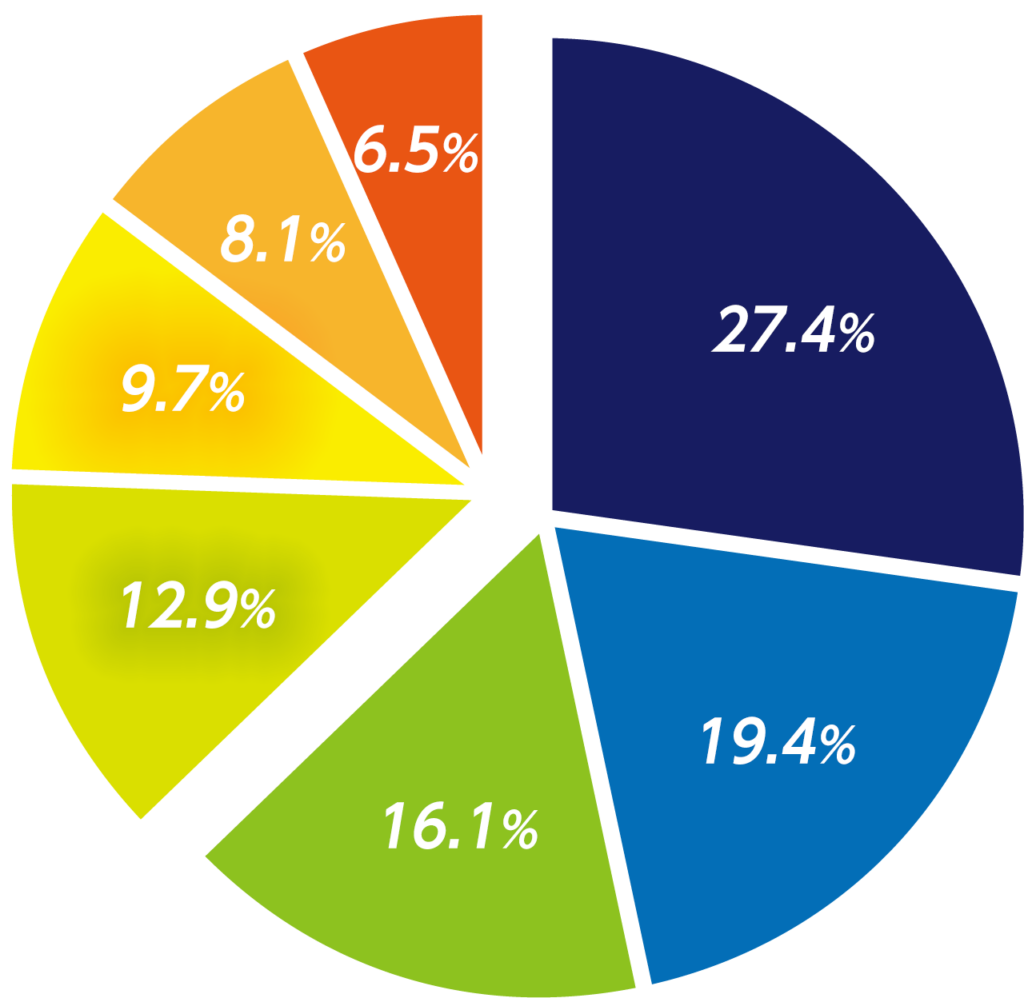

【今後検討したいセキュリティ対策(複数回答)】

アンケート自由記述をカテゴリ別に集約した結果、次のような興味関心が明確になりました。

- セグメンテーション+XDR(不正通信検知・防御)

- IAM/MFA(ID防御)

- バックアップ再設計

- SASE/SD WAN

- Eメールセキュリティー

- 特権ID管理(PAM)

- ASM(攻撃面管理)

特に

- 侵入後の脅威を見つけて止める(XDR+セグメント)

- IDを守る(IAM/MFA)

- 復旧力の確保(バックアップ)

の3領域が際立って高い関心を集めました。

まとめ

今回のセミナーで繰り返し強調したのは、「ランサムウェア対策=侵入を防ぐことだけではない」 という点です。

侵入経路が多様化し、防御突破が当たり前になった今、企業が本当に備えるべきは次の3つ――

- 横展開を防ぐ仕組み(セグメント化+XDR)

- 攻撃の起点となるIDの保護(IAM・PAM・パスワードレス)

- 復旧できるバックアップ体制(最後の砦)

ディーアイエスサービス&ソリューションでは、これらを包括的に支援するソリューションとノウハウをご提供しています。

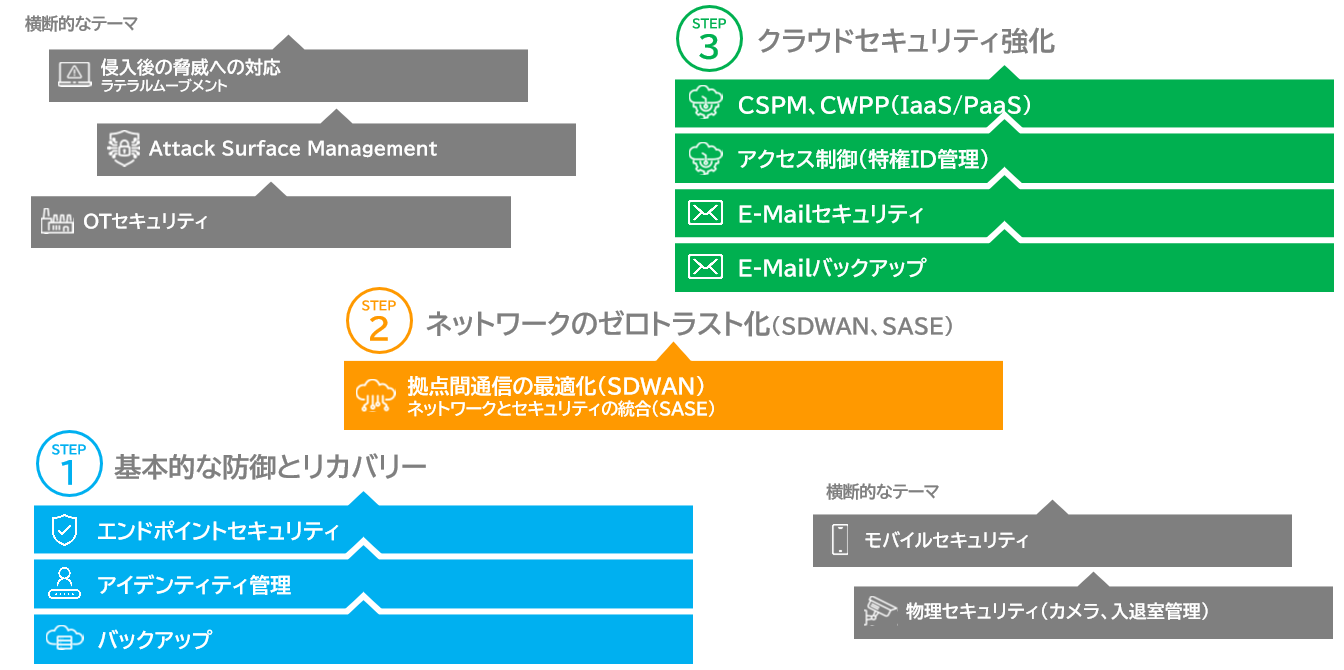

セキュリティ対策Step例

ランサムウェア対策のご提案は、ディーアイエスサービス&ソリューションまでお気軽にお問い合わせください。